Hackear a correspondência do Telegram no iPhone, iPad, Macbook e outros dispositivos Apple

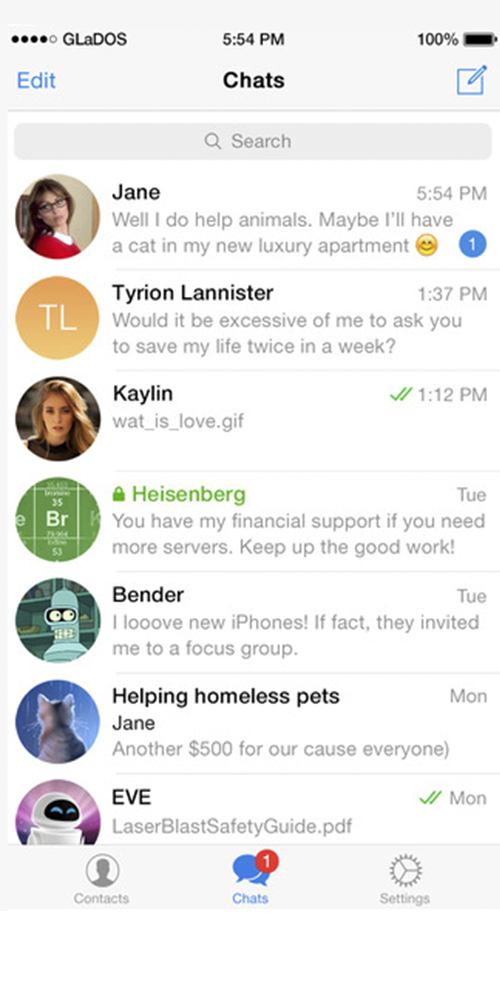

Depois de iniciar uma sessão de hacking no Telegram, a aplicação faz login na conta comprometida no dispositivo virtual. O software recupera e copia todo o histórico de correspondência da conta invadida e duplica-o numa interface de terceiros, o TgHacker's Dashboard. Tipos de dados extraídos: Conversas secretas, mensagens recebidas e enviadas, coordenadas de localização e histórico de movimentos, registos de chamadas recebidas e efectuadas, contactos do livro de endereços, lista de ficheiros recebidos e enviados através de dispositivos iOS.